Wyobraź sobie telefon od prezesa z pilną prośbą o natychmiastowy przelew. Głos brzmi autentycznie, kontekst rozmowy wydaje się prawidłowy, a presja czasu jest ogromna. Kilka godzin później okazuje się, że rozmawiałeś z programem komputerowym, a pieniądze zniknęły bezpowrotnie.

Brzmi jak scena z filmu science fiction? Niestety, to coraz bardziej realny scenariusz biznesowy. Technologia deepfake, bo o niej mowa, wkracza do świata cyberprzestępczości, tworząc zupełnie nowe kategorie zagrożeń dla firm każdej wielkości. Czas przestać traktować ją jako ciekawostkę i zacząć budować strategię obrony.

Czym właściwie jest deepfake i jak powstaje?

W największym skrócie, deepfake to zaawansowana technika manipulacji materiałami wideo i audio przy użyciu sztucznej inteligencji. Jej celem jest stworzenie fałszywego, ale niezwykle realistycznego nagrania, w którym dana osoba mówi lub robi rzeczy, które nigdy nie miały miejsca.

Sercem tej technologii są zaawansowane algorytmy, często działające w modelu „fałszerza i detektywa”. Jeden program (fałszerz) bez przerwy tworzy nowe, coraz doskonalsze fałszywki, podczas gdy drugi (detektyw) uczy się je wykrywać. Ta nieustanna rywalizacja sprawia, że jakość podróbek rośnie w zastraszającym tempie, zacierając granicę między prawdą a cyfrową iluzją.

Czym właściwie jest deepfake i jak powstaje?

Choć technologia ta ma pozytywne zastosowania (np. w przemyśle filmowym), jej potencjał do nadużyć jest ogromny. Dla firm oznacza to co najmniej trzy nowe fronty, na których trzeba się bronić:

- Oszustwa finansowe nowej generacji (Vishing 2.0)

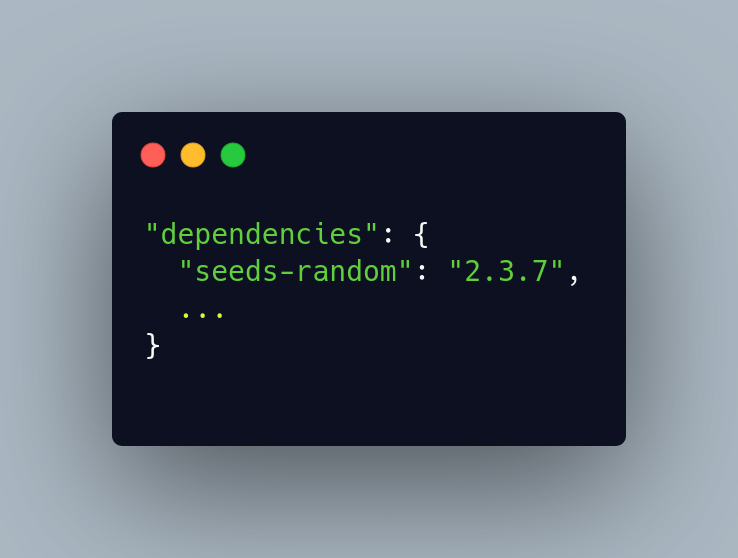

Wspomniany na początku przykład to tzw. vishing (voice phishing) z użyciem AI. Przestępcy mogą sklonować głos dowolnego menedżera na podstawie krótkiej próbki (np. z publicznego wystąpienia) i wykorzystać go do autoryzacji przelewów, wyłudzenia danych dostępowych czy manipulowania pracownikami działów finansowych.

- Ataki na reputację i dezinformacja

Wyobraź sobie fałszywe nagranie wideo, w którym prezes Twojej firmy ogłasza fatalne wyniki finansowe lub przyznaje się do nieetycznych praktyk. Zanim firma zdąży zdementować informację, szkody wizerunkowe, spadek cen akcji czy utrata zaufania klientów mogą być katastrofalne.

- Manipulacja procesami wewnętrznymi

Czy Twoja firma używa weryfikacji biometrycznej do autoryzacji dostępu do kluczowych systemów? Zaawansowane deepfake’i mogą być w stanie ominąć takie zabezpieczenia, otwierając drzwi do najcenniejszych danych przedsiębiorstwa.

Jak chronić firmę przed deepfake? Strategia na dwóch filarach

Walka z tak zaawansowanym zagrożeniem wymaga kompleksowego podejścia. Skuteczna obrona opiera się na dwóch uzupełniających się filarach: technologii oraz ludziach i procedurach.

Filar 1: Technologia, czyli jak walczyć z ogniem za pomocą ognia

Paradoksalnie, klucz do obrony przed deepfake leży w tej samej technologii, która go stworzyła. Walka ze sfałszowaną treścią to pojedynek algorytmów, w którym zaawansowane modele sztucznej inteligencji są trenowane, by przechytrzyć swoje złośliwe odpowiedniki. Nowoczesne systemy bezpieczeństwa nie polegają już na prostych filtrach, ale na dynamicznej, wielowarstwowej analizie.

Jak to działa w praktyce? Oprogramowanie do detekcji deepfake nie szuka błędów, które z łatwością dostrzegłby człowiek. Zamiast tego, prowadzi drobiazgową analizę na poziomie danych, której celem jest wychwycenie cyfrowych „szwów” pozostawionych przez proces generowania. W przypadku materiałów wideo mogą to być nienaturalne wzorce mrugania, mikroruchy twarzy niezgodne z wypowiadanymi słowami, niespójne oświetlenie czy subtelne zniekształcenia na krawędziach postaci. W przypadku audio, analiza obejmuje spektrum dźwięku w poszukiwaniu częstotliwości nietypowych dla ludzkiego głosu oraz badanie tła, często syntetyczne nagrania są nienaturalnie „czyste” i pozbawione drobnych szumów otoczenia.

Jednak sama detekcja to obrona reaktywna, która zawsze będzie o krok za nowymi metodami fałszerstwa. Dlatego równolegle rozwijane są metody proaktywne, skupione na gwarantowaniu autentyczności. Jedną z nich są cyfrowe znaki wodne (digital watermarking), czyli niewidoczne dla człowieka znaczniki osadzane w oryginalnych nagraniach. Pozwalają one później zweryfikować, czy dany materiał nie został zmodyfikowany. Innym podejściem jest weryfikacja pochodzenia (provenance), gdzie technologia (np. bazująca na blockchain) pozwala śledzić i potwierdzać całą historię pliku od momentu jego powstania, tworząc nierozerwalny łańcuch zaufania.

Wszystko to sprawia, że technologiczny filar obrony przed deepfake to dynamicznie rozwijająca się dziedzina. Nie jest to już kwestia jednego programu, ale wdrożenia inteligentnych systemów, które potrafią analizować komunikację w czasie rzeczywistym i dostarczać wiarygodnej oceny jej autentyczności, zanim zostanie podjęta błędna, kosztowna decyzja.

Filar 2: Najsłabsze ogniwo? Jak uczynić pracownika najsilniejszą tarczą

Najlepsza technologia na nic się nie zda, jeśli najsłabszym ogniwem pozostanie człowiek. Dlatego fundamentem obrony jest budowanie świadomości i wdrażanie odpornych na manipulację procedur.

Podstawą jest regularne szkolenie zespołów i uświadamianie im, czym jest deepfake oraz jak może zostać wykorzystany w praktyce. Kluczowe jest nauczenie pracowników zdrowego sceptycyzmu, szczególnie wobec nietypowych lub pilnych próśb, które wywierają presję czasu, nawet jeśli pozornie pochodzą od przełożonych. Świadomy pracownik, który potrafi zakwestionować nietypowe polecenie, staje się pierwszą i najważniejszą linią obrony przed atakami socjotechnicznymi nowej generacji.

Sama świadomość to jednak za mało. Musi być wsparta przez solidne procedury operacyjne, oparte na zasadzie „zero trust” (ograniczonego zaufania). W praktyce oznacza to wprowadzenie mechanizmów, które wymagają dodatkowej, niezależnej weryfikacji dla kluczowych operacji, takich jak przelewy finansowe czy zmiana danych dostępowych. Telefon od prezesa z żądaniem pilnego przelewu? Zgodnie z zasadą „zero trust”, standardowa procedura musi bezwzględnie wymagać potwierdzenia takiej prośby drugim, niezależnym kanałem, na przykład poprzez wiadomość na firmowym komunikatorze lub krótki e-mail. Taki bufor bezpieczeństwa uniemożliwia skuteczne działanie oszustom bazującym na manipulacji i presji czasu.

Nowa era (nie)ufności w cyfrowym świecie

Deepfake to nie chwilowa moda, ale trwała zmiana w krajobrazie cyberzagrożeń. Zmusza nas do redefinicji pojęcia zaufania w komunikacji cyfrowej. Przygotowanie organizacji na tę nową rzeczywistość to dziś nie wybór, a konieczność. Połączenie zaawansowanych narzędzi technologicznych z silną kulturą bezpieczeństwa i świadomością pracowników to jedyny skuteczny sposób, aby nie paść ofiarą cyfrowej iluzji.